Mindössze alig négy nappal sokunk kedvence, a GitHub -ot ért világrekorder 1.35 Tbps támadás után a hálózati biztonsággal és ellenőrzéssel foglalkozó Arbor Networks megerősítette, hogy 1.7 Tbps túlterheléses szolgáltatásmegtagadásos támadásra irányuló forgalmat regisztráltak egy meg nem nevezett amerikai kereskedelmi weboldal ellen.

Éppen a napokban szerettem volna írni erről hihetetlen hálózati forgalomról, hiszen mégis csak elképesztő és ugye sokan is használjuk az említett weboldalt, erre máris elavult lett volna a cikk 😀

Az említett térképpel kapcsolatos, hivatalos link a téma iránt érdeklődőknek:

https://www.arbornetworks.com/attack-map

Hasonlóan a nyílt forrású fellegvárhoz, ebben az esetben is rosszul konfigurált Memcache szerverekről indították a támadást, egészen pontosan egy úgyfelejtett konfigurációról beszélünk.

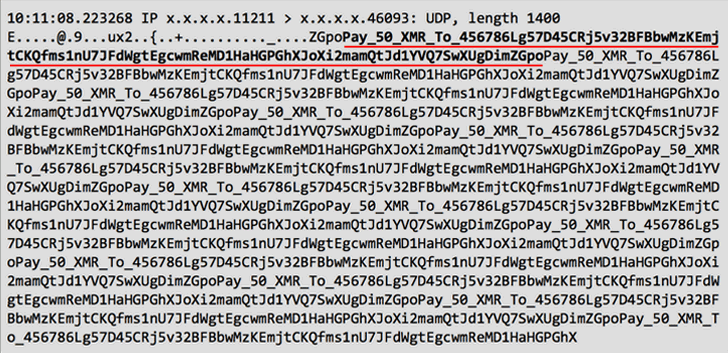

A támadások lényege, hogy a szerverrel kommunikáló gépek forgalmát lehallgatva, a kiszemelt áldozat, a megtámadni klívánt szerver nevében egy kérést intéznek a Memcache szerver felé, ami válaszában egy jóval nagyobb, sokkal hatalmasabb csomagot küld vissza, ezzel pár száz géppel is ilyen komoly támadást lehet kivitelezni.

Alapértelmezésben az adott szervereken a forgalom a 11211 -es porton zajlik, tehát vagy ezt kellene megváltoztatni, vagy adatmennyiség korlátozással csökkenteni az azon átmenő forgalmat blokk vagy ráta limitekkel, vagy letiltani az UDP csomagokat teljesegészében és csak a nehezebben kompromittálható TCP forgalmat engedélyezni.

Ez az egyik olyan dolog, amiért mindig figyeljünk oda, hogy a munkára használt gépeinket és természetesen azért az otthoni gépeinket is telepített és bekapcsolt tűzfallal használjuk.

Kapcsolódó írás:

https://thehackernews.com/2018/03/ddos-attack-memcached.html